Protection

Notre équipe mettra en place tous les outils nécessaires afin de vous protéger d'un maximum de risques de sécurité (antivirus fiable, antipolluriel, pare feu, détection d'intrusion, etc...).

L'ensemble des outils et des processus de sécurité mis en place pour la protection numérique de votre entreprise.

Nous vous aidons à être à la pointe de l’informatique !

Stocker les données en lieu sûr, simplifier et sécuriser leur circulation, en toutes circonstances, sensibiliser sur les risques et vous former aux bonnes pratiques, …

On peut parler plus globalement de la sécurité informatique. C’est tous les moyens techniques, organisationnels, juridiques et humains qui sont mis en place pour protéger vos données de mauvaises utilisations, de détournements, etc.

" Les avancées technologiques sont des atouts pour votre entreprise, voire même indispensable pour son accroissement ! "

Angélique

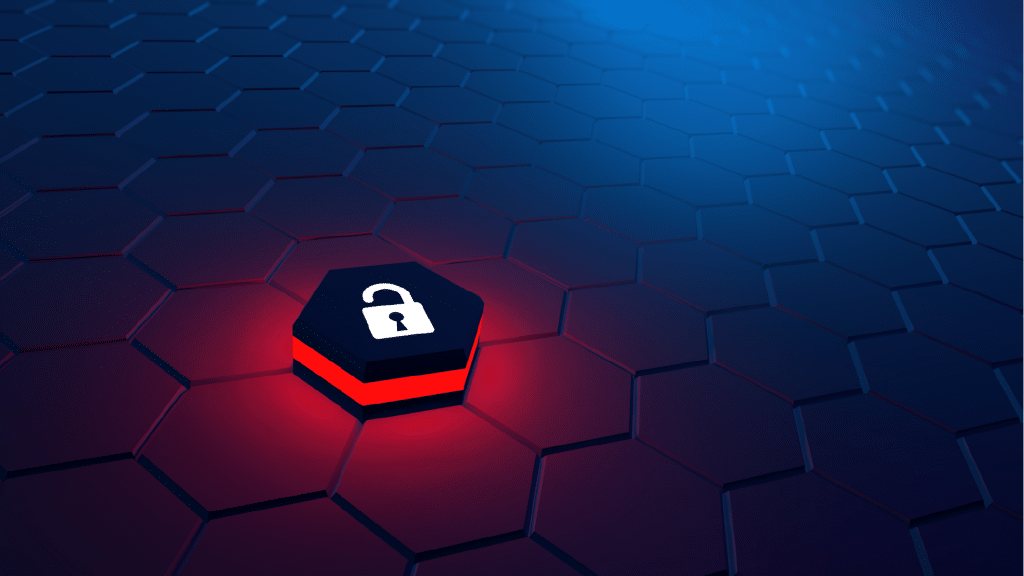

La cybersécurité permet de garantir la bonne réputation et l’intégrité de votre entreprise, et vous aide à maintenir la confiance de vos clients. C’est un atout majeur pour vous !

Cependant, plus les technologies vous aident à vous développer et à améliorer votre qualité de service, plus la menace s’installe surtout si la sécurité informatique n’est pas correctement mise en œuvre.

Il est impensable d’imaginer la perte ou la violation de vos données ou celles de vos clients ! Cela compromettrait l’avenir de votre société.

Il est vrai que nul ne peut vous garantir une sécurité totalement infaillible, néanmoins il est possible de se protéger contre la majorité des risques, de maintenir un haut niveau de sécurité en constante évolution et de parer aux failles ainsi qu’aux attaques journalières.

Une sécurité informatique réellement adaptée vous permettra de bénéficier :

Moins de perte de temps à restaurer des systèmes et/ou réparer des erreurs humaines.

Augmentation de la bonne réputation de votre entreprise grâce à un bon investissement rentable.

Accroissement de votre productivité et développement de vos activités en toute sérénité.

Amélioration de la qualité des services fournis, l’augmentation de la confiance client et meilleure évaluation des risques et des impacts.

Notre équipe mettra en place tous les outils nécessaires afin de vous protéger d'un maximum de risques de sécurité (antivirus fiable, antipolluriel, pare feu, détection d'intrusion, etc...).

Par des audits, nous mesurons les risques éventuels afin de mettre en place une politique de sécurité adaptée à vos besoins. Nous instaurons une surveillance continue et une analyse régulière afin d'analyser les comportement mais aussi prévenir toute exploitation frauduleuse.

Nous adaptons les solutions à votre structure et à vos besoins réels. Nous pouvons également vous conseiller et valider avec vous la meilleure stratégie possible. Voici quelques solutions en exemple :

Parfois, il peut être nécessaire de modifier certains de vos comportements ou encore une partie de votre structure afin d’améliorer la sécurité. Mais rassurez vous, nous nous efforçons de réduire au maximum l’impact en recherchant la meilleure personnalisation possible.

Il est essentiel de nous communiquer vos besoins actuels ainsi que l'évolution envisagée pour votre activité afin d'avoir l'accompagnement idéal et pouvoir à votre tour informer et rassurer votre clientèle. Il est aussi impératif que vos collaborateurs soient sensibilisés sur le risque sécuritaire.

Chaque personne doit avoir seulement accès aux informations qui lui sont destinées. Aussi, des droits d'accès ou des permissions doivent être définis pour chaque utilisateurs, clients, employés, etc..., empêchant ainsi tout accès indésirable. Un contrôle des accès est également recommandé.

Celle-ci permet de prouver l'identité de chaque utilisateur ainsi que la gestion de ses droits d'accès aux données qui le concerne. L'authentification passe notamment par un moyen d'identification personnel (mot de passe ou autre élément) que seul l'utilisateur connaît ou possède afin d'être clairement identifié.

C'est garantir que les données sont conformes selon les saisies de l'utilisateur. Les données doivent donc être protégées de toutes modifications volontaires ou non.

Les ressources du système doivent être accessibles de manière permanente et rapidement dans la plage horaire d'utilisation prévue.